Não adianta construir um império sem colocar um portão – ou, em alguns casos, extensas muralhas. Quanto maior o alvo, mais fácil será localizá-lo e atingi-lo, e o mesmo se dá com os bancos de dados frente à ação dos hackers. A revolução do armazenamento de dados em big data deixou as informações ainda mais vulneráveis e apetitosas, motivo pelo qual a área da segurança da informação é de suma importância para a preservação da sua empresa.

A segurança da informação está relacionada à preservação de todas as informações fundamentais da sua empresa, como dados de clientes, relatórios, planejamentos, dados fiscais, planejamentos para o futuro, entre outros. Basicamente, o bom desempenho da segurança da informação se dá sobre três pilares: disponibilidade, integridade e confidencialidade.

A disponibilidade

É o acesso às informações que devem estar disponíveis aos usuários autorizados. O setor de recursos humanos, por exemplo, deve ter acesso liberado a informações dos funcionários, tais como dados pessoais, de contratação, pagamento, frequência etc.

É importante separar as informações de forma que estejam sempre disponíveis, porém somente a quem deve acessá-las. Não faz sentido, assim, que o pessoal do setor de logística tenha acesso aos dados pessoais dos funcionários, por exemplo.

Se você sente dificuldade com a organização dos dados na sua empresa, consulte nosso artigo sobre governança de dados para conhecer conceitos e práticas úteis e preservar suas informações.

A integridade

A qualidade do que é íntegro diz respeito àquilo que se mantém inalterado. É claro que os dados são manipulados e alterados conforme a necessidade, porém é preciso ter um controle dessas alterações, preservando sempre a documentação original, quando for o caso.

Proteger a integridade dos dados envolve a realização de backups com acesso restrito, para que seja sempre possível comparar futuras versões de um documento com o seu original. Atualmente, além dos HDs, temos diversos serviços de clouding à nossa disposição.

Saiba mais sobre Cloud Only e quais os benefícios de mudar o seu banco de dados para um serviço em nuvem, como muitas empresas têm feito.

A confidencialidade

Não raro, quem traz o ladrão para dentro da empresa é um dos próprios funcionários. Com dados, existe o mesmo problema, com a diferença de que às vezes as pessoas pensam que dar detalhe sobre determinados documentos e assuntos, numa conversa informal, pode não significar nada de mais. Mas significa.

Por isso, deve ser estabelecida uma hierarquia entre o tipo de informação e quem pode ter acesso a ela. Quanto mais importante a informação for, menos pessoas devem deter seu acesso. Já no caso de informações operacionais, maior será o número de pessoas em contato com os dados.

Ter um bom controle do nível de confidencialidade das informações poderá ajudar, inclusive, na investigação de como uma informação foi vazada da empresa. É fundamental treinar a sua equipe para saber como lidar com a segurança da informação e como gerenciar conflitos internos entre as equipes.

Se você acha que está seguro, pense novamente

Grandes empresas como a Sony, que teve a PlayStation Network e seu servidor Sony Online invadidos, e até o Governo dos Estados Unidos, com o caso do vazamento de informações confidenciais no WikiLeaks , já foram alvo de ataques bem sucedidos, com prejuízos que podem ir muito além do financeiro. Conheça alguns dos maiores casos de invasão e onde estava a falha na segurança.

Universidade de Calgary

Faz pouco mais de um ano que a Universidade de Calgary, no Canadá, foi obrigada a pagar vinte mil dólares canadenses para resgatar seu sistema de e-mail, que foi criptografado pela ação dos hackers.

As redes foram gravemente afetadas durante o ciberataque, e a equipe de TI da faculdade não estava preparada para lidar com a situação, de forma que a saída foi pagar pela preservação dos dados dos alunos e pela recuperação do sistema.

Problema: Equipe de TI despreparada e barreiras de segurança insuficientes.

Prevenção: Manter sua equipe de TI e softwares de segurança sempre atualizados.

Ataque nada saudável

Um dos ataques mais surpreendentes foi a invasão de hackers ao sistema de três hospitais norte-americanos: Desert Valley, Kentucky Methodist e Chino Valley Medical Center.

Embora nenhum hospital tenha concordado em pagar pela reintegração dos dados, o Kentucky Methodist Hospital tinha uma solução: graças à sua política de backups e protocolos de recuperação que previam desastres, conseguiram tirar os sistemas do ar.

Ainda que a parte mais crítica das informações tenha sido preservada, contudo, o ataque fez com que os hospitais tivessem de suspender suas operações por algumas horas, sofrendo alguns prejuízos.

Problema: Sistemas vulneráveis.

Prevenção: Manter o backup dos dados e os protocolos de segurança possibilitaram uma saída alternativa. Ter planos de ação para momentos críticos e manter as equipes alinhadas com os protocolos é essencial.

Rasonware – ou Paga, ou Perde!

O rasonwere é um tipo de malware que tem vitimado diversas empresas desde 2015. Também conhecido como “vírus de resgate”, os hackers que enviam um rasonware conseguem restringir o acesso ao sistema infectado até que o responsável pague a quantia exigida para liberação.

Há diversos variantes de vírus e malwares que funcionam pelo mesmo princípio, por isso a importância de manter sua equipe de TI sempre atualizada.

Problema: Investimento contínuo de hackers no desenvolvimento de novas ameaças.

Prevenção: Investimento em atualizações constantes para os profissionais e programas de segurança da empresa. O mapeamento de processos também pode ajudar a automatizar rotinas de segurança, confira as dicas no nosso artigo relacionado.

Aperte “Enter” para explodir

Até a própria CIA já atuou em ciberataques. Em 1982, um grupo de hackers da agência norte-americana invadiu o sistema de controle de um gasoduto soviético, usando para isso um simples código de comando malicioso.

Esse ataque aparentemente “inócuo” fez com que o gasoduto explodisse por falha de operação, mostrando como os computadores podem ser usados também como armas bélicas.

Problema: Desprecaução

Prevenção: Imaginar todos os focos possíveis de ataque

Com a era IoT, da internet of things, o perigo de invasão pode estar por todos os lados, como foi o caso do cassino que teve a rede invadida por um ataque a partir do controle de temperatura do aquário.

>> Leitura recomendada: Futuro do trabalho: Você está preparado para encarar as mudanças trazidas pela automação e IoT?

Em 2017, houve outro ataque virtual importante: aquele do vírus Wannacry, de que você já deve ter ouvido falar. Para saber mais sobre o evento, leia este nosso artigo sobre o assunto.

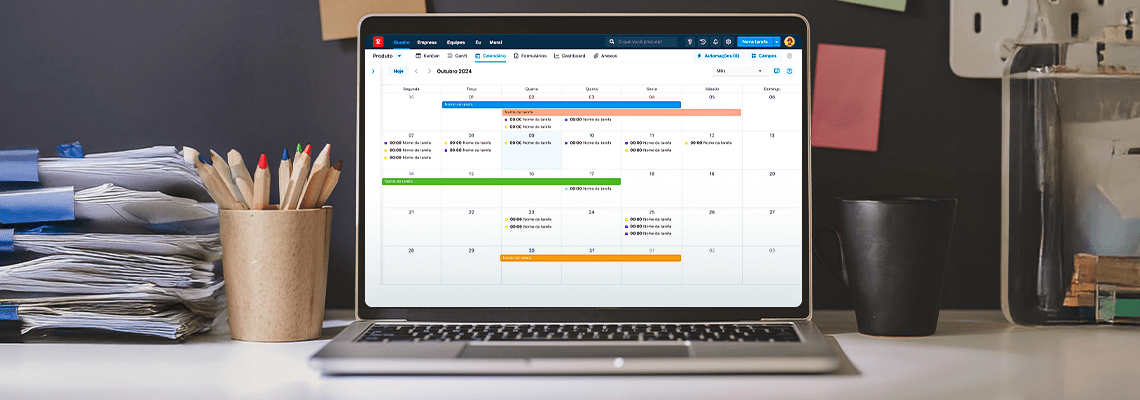

Agora, para finalizar, lembramos que uma iniciativa importante para garantir a segurança da informação é adotar um programa que te ajuda a manter a organização dos dados e o alinhamento das equipes — como o Runrun.it.

Faça agora mesmo um teste gratuito agora mesmo e reforce a segurança da informação da sua empresa: http://runrun.it